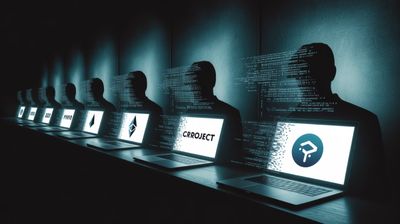

Pohjois-Korean vakoojia 53 kryptoprojektissa — Ethereum Foundationin ohjelma paljasti sadan operatiivin verkoston

Ethereum Foundationin rahoittama tutkimusohjelma tunnisti noin sata Pohjois-Korean valtiollista operatiivia, jotka työskentelivät väärennetyillä henkilöllisyyksillä 53 eri kryptovaluuttaprojektissa. Ketman-niminen projekti ja sen kumppani Security Alliance (SEAL) julkaisivat tulokset kuuden kuukauden tutkimusjakson päätteeksi — ja paljastukset yhdistyvät suoraan tämän vuoden suurimpaan DeFi-hakkerointiin.

Sata operatiivia, 53 projektia

Ethereum Foundationin 16.4. julkaiseman ETH Rangers -ohjelman yhteenvedon mukaan Ketman-projekti tunnisti operatiiveja, jotka olivat tunkeutuneet hajautetun rahoituksen protokolliin, open source -grant-ekosysteemeihin (kuten Polkadot Assembly), freelance-kehittäjäalustoille (Upwork, OnlyDust) ja hajautettuihin pörsseihin. Lohkoketjututkija Nick Bax ilmoitti henkilökohtaisesti yli 30 tiimille, että heidän palkkalistoillaan oli Pohjois-Korean henkilöstöä. Hänen avullaan jäädytettiin satoja tuhansia dollareita kryptovaluuttaa.

SEAL:n jäsen Pablo Sabbatella kertoi DL Newsille, että joissakin kryptoyrityksissä 30–40 prosenttia työnhakijoista tulee Pohjois-Koreasta. Hänen arvionsa mukaan 15–20 prosenttia kryptoyrityksistä on jo infiltroitu. Luvut ovat hälyttäviä, vaikka ne perustuvatkin yksittäisen tutkijan arvioon eivätkä ole virallisesti vahvistettuja.

Näin operatiivit tunnistettiin

Ketman-tiimi julkaisi avoimen lähdekoodin gh-fake-analyzer -työkalun, joka analysoi GitHub-profiileja epäilyttävien kuvioiden varalta: koordinoidut koodipäivitysten (commit) ajat, uudelleenkäytetyt profiilikuvat ja epäjohdonmukaiset identiteetit. CoinTelegraphin ja Blockchain Newsin koosteiden mukaan tunnistuksessa hyödynnettiin myös haastattelujen käyttäytymisanalyysiä — operatiiveilla oli skriptatut vastaukset eivätkä he kyenneet puhumaan henkilökohtaisista kokemuksistaan. Eräässä tapauksessa japanilaisella nimellä esiintyneen hakijan Gmail-tilin oletuskieli oli venäjä.

Drift Protocol -yhteys

Tutkimus linkittyy suoraan Drift Protocollin 285 miljoonan dollarin hakkerointiin 1. huhtikuuta. CoinDeskin mukaan hyökkäyksen takana ollut UNC4736-ryhmä — tunnettu myös nimillä AppleJeus ja Citrine Sleet — oli esiintynyt kvantitatiivisena kaupankäyntiyhtiönä kuuden kuukauden ajan ennen iskua. Kyseessä on sama sosiaalisen manipulaation (social engineering) menetelmä, jonka Ketman-tutkimus kuvasi laajemmassa mittakaavassa.

Chainalysisin mukaan Pohjois-Korean hakkerit varastivat vuonna 2025 yhteensä 2 miljardia dollaria kryptovaluuttaa, mikä on 51 prosenttia enemmän kuin edellisvuonna. Kolmen viime vuoden aikana yhteenlaskettu summa ylittää 3 miljardia dollaria. YK arvioi, että Pohjois-Korea on lähettänyt ulkomaille 3 000–10 000 IT-työntekijää, joiden tulot rahoittavat maan ase- ja ohjusohjelmia.

Eurooppa jo kohteena

Googlen Threat Intelligence -tiimin huhtikuussa 2026 julkaiseman raportin mukaan Pohjois-Korean IT-operatiivit ovat laajentaneet toimintaansa Saksaan, Portugaliin ja Britanniaan. Operatiivit rekrytoivat identiteettien luovuttajia kehitysmaista — usein Ukrainasta ja Filippiineiltä — ja tarjoavat palkkionjakoa, jossa identiteetin luovuttaja saa 20 ja operatiivi 80 prosenttia tuloista. SEAL:n viitekehyksessä todetaan, että operatiivit kohdistavat toimintansa "Yhdysvaltoihin tai EU:hun" pakotteilta suojattuina alueina.

Vahvistettuja pohjoismaisia tapauksia ei ole toistaiseksi raportoitu, mutta Googlen datan perusteella mikään EU-alue ei ole turvassa. Suomalaisille kryptoyrityksille ja -projekteille viesti on käytännöllinen: jokainen etätyöhakemus tulisi arvioida SEAL:n viitekehyksen kriteereitä vasten, erityisesti jos hakija tulee DeFi-taustalla varustetusta freelance-kanavasta.

Ketmanin työkalu ja SEAL:n viitekehys

Ketman-projekti ja SEAL laativat yhdessä DPRK IT Workers Framework -viitekehyksen, josta on tullut alan standardidokumentti Pohjois-Korean uhkien tunnistamiseen. Se on vapaasti saatavilla osoitteessa frameworks.securityalliance.org. Ketman esitteli tuloksensa DEF CON -turvallisuuskonferenssissa ja on julkaissut gh-fake-analyzer -työkalun PyPI-pakettivarastossa kaikkien käytettäväksi.